Realizamos un conversatorio que reunió a especialistas en Seguridad de la Información y Ciberseguridad. Allí, especialistas destacaron la urgencia de abordar la seguridad de la información en el sector público desde una perspectiva integral, que combine tecnología, procesos y personas, bajo un marco de gobernanza sólido.

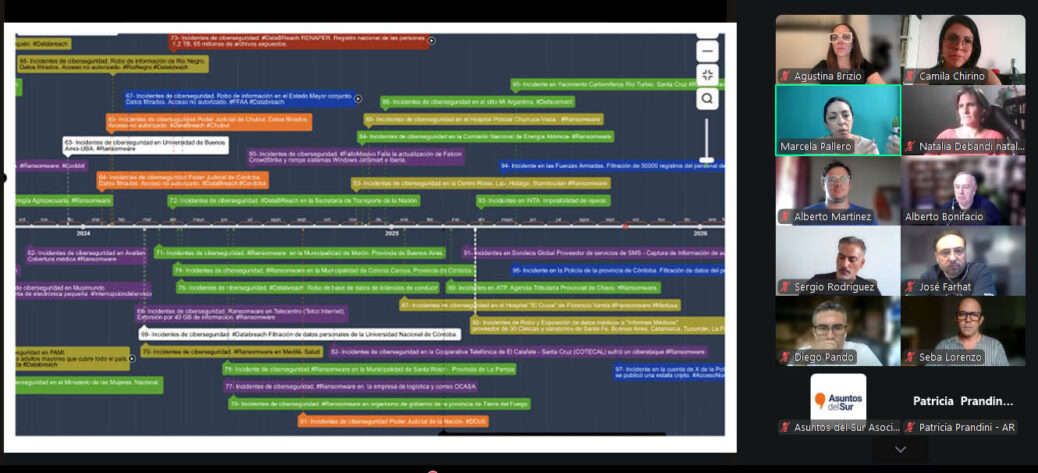

En esta oportunidad, además de intercambiar experiencias, contamos con la exposición de Marcela Pallero, ingeniera y especialista en ciberseguridad, quién brindó una clase magistral sobre los desafíos complejos que enfrenta el Estado en esta materia.

El conversatorio partió de una premisa clara: la ciberseguridad no es un tema meramente técnico, sino un asunto transversal que involucra gestión de riesgos, marcos normativos, capacidades humanas y, fundamentalmente, voluntad política.

El incidente como unidad de medida

Durante el encuentro, consideramos al incidente de ciberseguridad como la unidad de trabajo central del ecosistema digital. El objetivo de la ciberseguridad es prevenir, detectar y responder a estos incidentes, que pueden o no constituir un delito.

Desde una mirada macro, Marcela recorrió los marcos de evaluación global, como el Índice de Ciberseguridad de la Unión Internacional de Telecomunicaciones (UIT) y el modelo de la Universidad de Oxford, donde Argentina se encuentra en un nivel de desarrollo incipiente, ubicándose en el nivel 4 de una escala donde 5 es el más bajo.

Infraestructuras críticas y el caso de los datos personales

Uno de los ejes centrales fue la protección de las infraestructuras críticas –sectores vitales para el funcionamiento de los países– y la creciente convergencia entre la ciberseguridad y la protección de datos personales.

Nuestros datos son valiosos por muchos motivos. Si se filtran, pueden ser usados para atacarnos, excluirnos de servicios de salud o cometer fraudes, fue una de las coincidencias entre los asistentes. Y aunque en Argentina la Ley 25.326 de Protección de Datos Personales establece la obligación de custodia, en la práctica existe una brecha enorme entre el marco legal y la protección efectiva.

No hay ciberseguridad sin protección de datos personales, ni protección de datos sin ciberseguridad. Son dos caras de la misma moneda.

Los Tres Pilares: tecnología, procesos y personas

La exposición de Marcela Pallero hizo hincapié en que una estrategia robusta debe apoyarse en tres pilares:

- Tecnología: actualizaciones, parches de seguridad, backups y monitoreo.

- Procesos: identificación de activos críticos, clasificación de información y gestión de accesos.

- Personas: concientización y capacitación continua.

Falta de gobernanza y recursos

Uno de los diagnósticos más críticos fue la falta de institucionalidad y gobernanza para gestionar los riesgos digitales. Las organizaciones no están preparadas para trabajar de manera coordinada. No hay un canal institucional para que un problema de seguridad sea elevado a las máximas autoridades.

A diferencia de países como Brasil, Chile y Colombia –líderes regionales en la materia–, en Argentina aún no se ha logrado instalar una cultura de gestión de riesgos que trascienda el área técnica.

Inteligencia Artificial: un arma de doble filo

Al cierre, se abordó el rol de la Inteligencia Artificial (IA) ya que durante años se ha usado para mejorar la detección de amenazas como el phishing, el auge de las IA generativas ha potenciado también los ataques, permitiendo automatizarlos y personalizarlos a gran escala.

La IA es una herramienta que está de los dos lados: para defender y para atacar. Pero no va a resolver procesos que las organizaciones no conocen. No se puede comprar una herramienta que haga algo que no sabes qué es.

Hacia una estrategia integral

El conversatorio concluyó con un llamado a la acción: es necesario construir capacidades institucionales, asignar recursos específicos y promover una concientización masiva, especialmente entre los funcionarios de mayor rango. La seguridad de la información debe dejar de ser un problema del área técnica para convertirse en una prioridad de gestión.